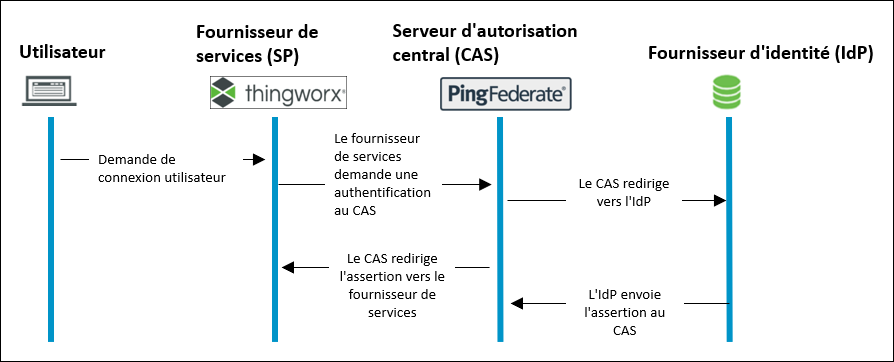

Méthodes d'authentification utilisateur et utilisateurs gérés - Canon - ACCESS MANAGEMENT SYSTEM - Guide d'administration

Méthodes d'authentification utilisateur et utilisateurs gérés - Canon - ACCESS MANAGEMENT SYSTEM - Guide d'administration

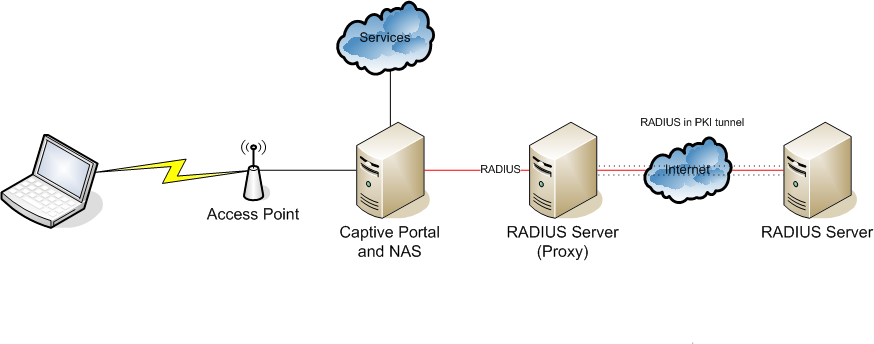

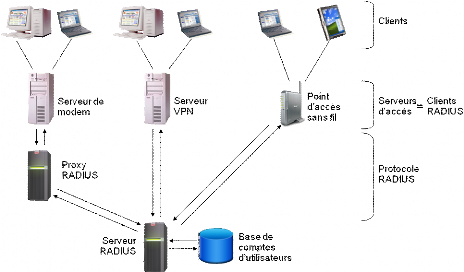

Memoire Online - Mise en place d'un réseau Wi-Fi avec authentification basée sur des certificats - Arnaud Dupont FOTSO TACHUM